DVWA系列-Command Injection

Command Injection

Command Injection,即命令注入,是指通过提交恶意构造的参数破坏命令语句结构,从而达到执行恶意命令的目的。PHP命令注入攻击漏洞是PHP应用程序中常见的脚本漏洞之一,国内著名的Web应用程序Discuz!、DedeCMS等都曾经存在过该类型漏洞。

下面对三种级别的代码进行分析。

low

源代码

1 |

|

相关函数介绍

stristr(string,search,before_search)

stristr函数搜索字符串在另一字符串中的第一次出现,返回字符串的剩余部分(从匹配点),如果未找到所搜索的字符串,则返回 FALSE。参数string规定被搜索的字符串,参数search规定要搜索的字符串(如果该参数是数字,则搜索匹配该数字对应的 ASCII 值的字符),可选参数before_true为布尔型,默认为”false” ,如果设置为 “true”,函数将返回 search 参数第一次出现之前的字符串部分。

php_uname(mode)

这个函数会返回运行php的操作系统的相关描述,参数mode可取值”a” (此为默认,包含序列”s n r v m”里的所有模式),”s ”(返回操作系统名称),”n”(返回主机名),” r”(返回版本名称),”v”(返回版本信息), ”m”(返回机器类型)。

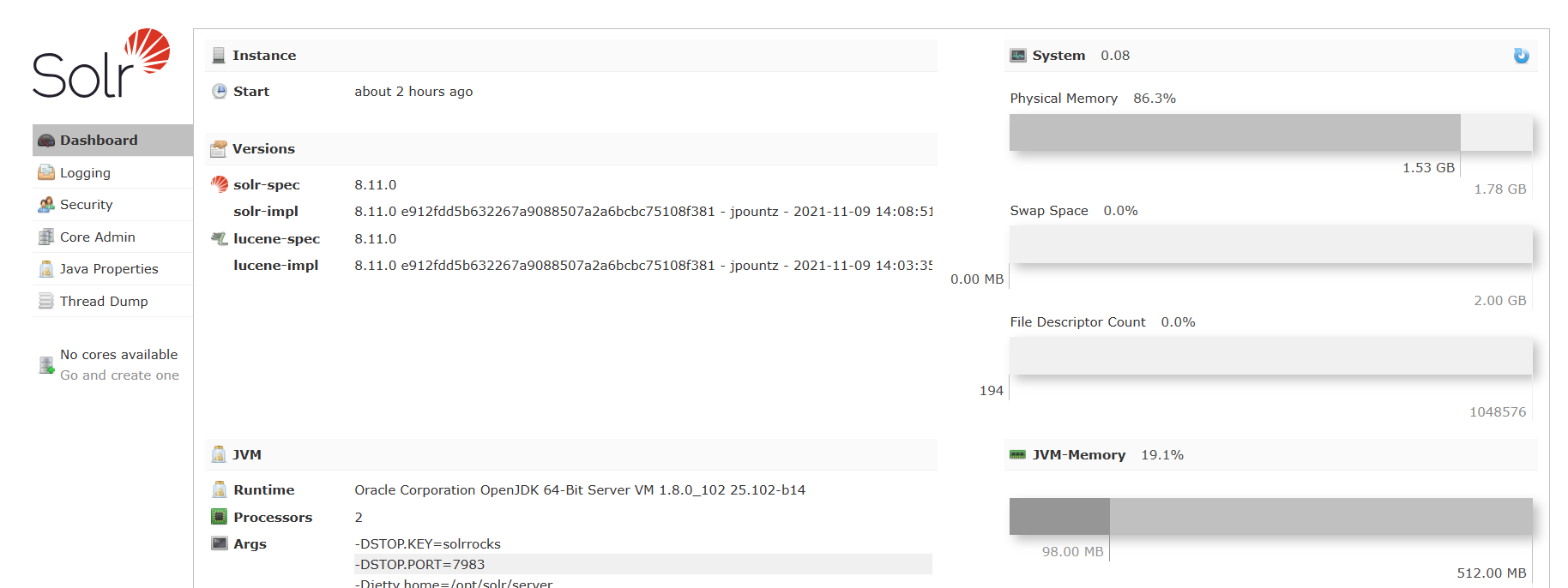

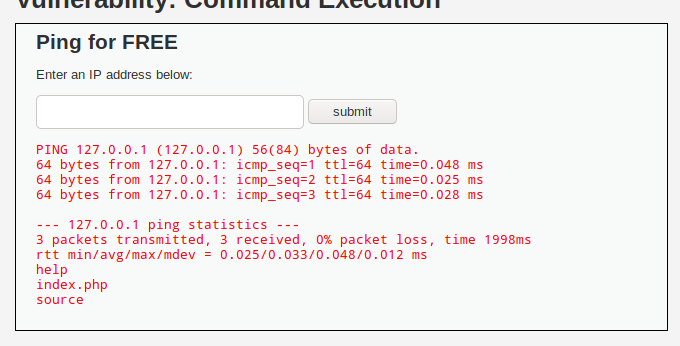

可以通过源代码看出服务器只是针对不同的操作系统执行不同的ping命令,但是对ip的参数并没有进行任何的过滤,从而产生了命令注入。下面我来演示一下如何利用此漏洞。

windows和linux系统都可以使用&&来执行多条命令

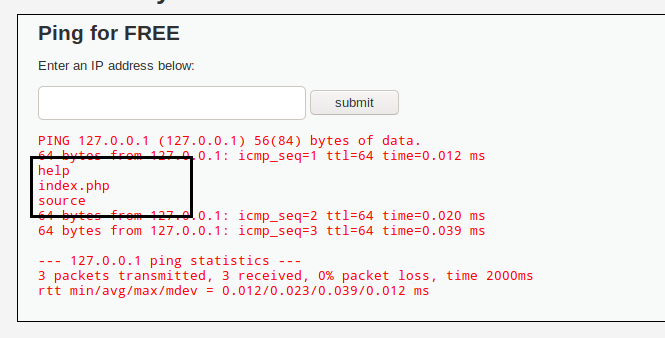

例如 127.0.0.1&&ls

我们可以看到服务器不光执行了对127.0.0.1的ping命令同时将ls命令也执行了并返回服务器目录下的文件

Medium

源代码

1 |

|

我们可以看到与low级别的代码相比,medium级别的代码进行了简单的过滤将“&&”、“;”替换为了空格,但是这种设置白名单的方法并不能彻底的防范此漏洞,因为只过滤了“&&”、“;”,所以“&”并不会收到影响。

例如 127.0.0.1&ls依旧可以顺利执行;

我们这里可以看到&&与&的是存在区别的

1.Command 1&&Command 2

先执行Command 1,执行成功后执行Command 2,否则不执行Command 2

2.Command 1&Command 2

先执行Command 1,不管是否成功,都会执行Command 2

我们还可以将&&写为&;&这样”;”被替换为空字符,所以当指令执行时还是相当于执行了&&;

High

源代码

1 |

|

相关函数介绍

stripslashes(string)

stripslashes函数会删除字符串string中的反斜杠,返回已剥离反斜杠的字符串。

explode(separator,string,limit)

把字符串打散为数组,返回字符串的数组。参数separator规定在哪里分割字符串,参数string是要分割的字符串,可选参数limit规定所返回的数组元素的数目。

is_numeric(string)

检测string是否为数字或数字字符串,如果是返回TRUE,否则返回FALSE。

可以看到,Impossible级别的代码加入了Anti-CSRF token,同时对参数ip进行了严格的限制,只有诸如“数字.数字.数字.数字”的输入才会被接收执行,因此不存在命令注入漏洞。