linux应急响应入侵排查

当企业发生黑客入侵、系统崩溃或其它影响业务正常运行的安全事件时,急需第一时间进行处理,使企业的网络信息系统在最短时间内恢复正常工作,进一步查找入侵来源,还原入侵事故过程,同时给出解决方案与防范措施,为企业挽回或减少经济损失。

针对常见的攻击事件,结合工作中应急响应事件分析和解决的方法,总结了一些 Linux 服务器入侵排查的思路。

文章来源

0x01 入侵排查思路一、账号安全基本使用:1、用户信息文件 /etc/passwd

12root:x\:0:0:root:/root:/bin/bashaccount:password:UID:GID:GECOS:directory:shell

用户名:密码:用户ID:组ID:用户说明:家目录:登陆之后shell

注意:无密码只允许本机登陆,远程不允许登陆

2、影子文件 /etc/shadow

12root:$6$oGs1PqhL2p3ZetrE$X7o7bzoouHQVSEmSgsYN5UD4.kMHx6qgbTqwNVC5oOAouXvcjQSt.Ft7ql1WpkopY0UV9ajBwUt1 ...

Dest0g3迎新赛部分WP

MISCWelcome to fxxking DestCTF签到题关注公众号回复:Give me the fxxking flag

Pngenius使用zsteg查看是否存在LSB隐写数据

可以看到存在一个ZIP文件,并且lsb信息当中写着压缩包密码,使用zsteg分离从图片中分离压缩包,使用密码解密得到flag

1zsteg -e extradata:0 Dest0g3.png Dest0g3.png >> 1.zip

EasyEncode下载得到一个有密码的压缩包,仔细检查过后没有发现关于密码的提示,使用ziperello爆破得到密码

打开压缩包当中的文件发现是 .和-推测为摩斯密码,对摩斯密码解密得到一串16进制字符串,对16进制转ASCII得到unicode字符再进行解码得到flag

Python_jail下载附件,打开后有三个文件一个是hint.txt,另一个是password.txt,第三个是一个有密码的压缩包,将password.txt打开后全部由空格和tab组成,这里有一个之前没有遇到的知识点就是空白字符编程,我们利用在线工具解出password后, ...

关于拒绝重复造轮子那点事

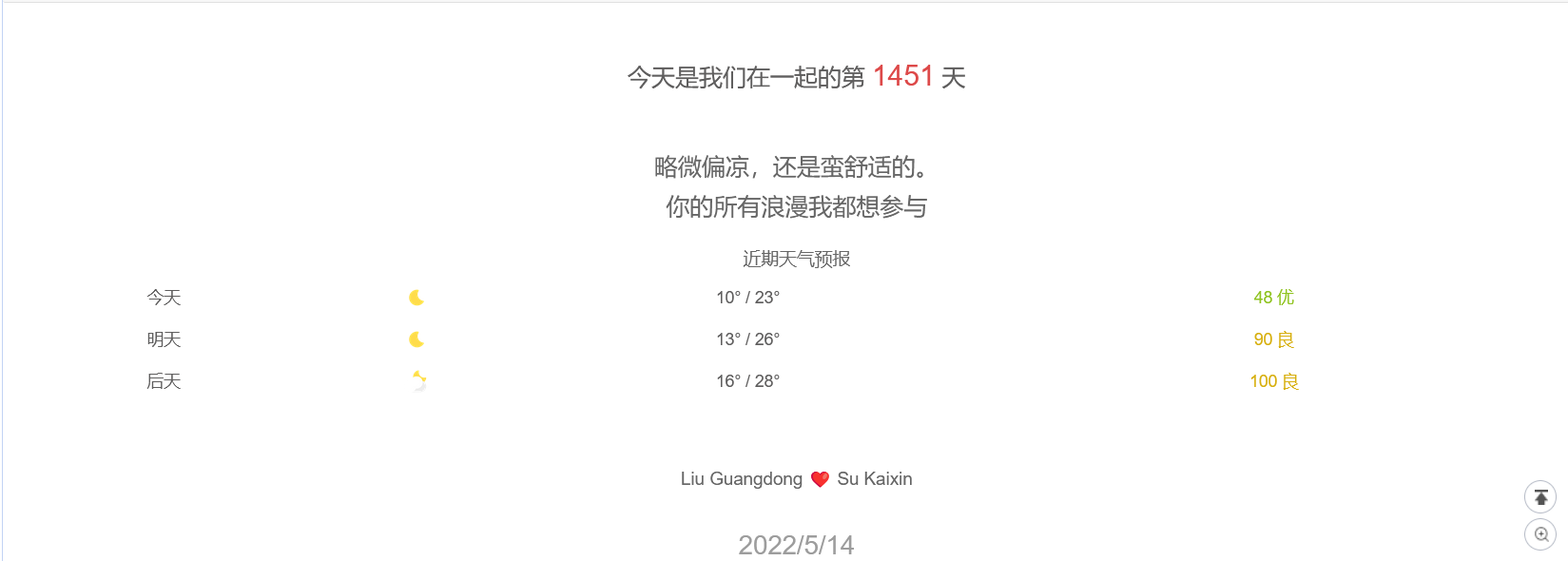

马上就520了不知道各位有没有为女朋友/男朋友准备好礼物呢,反正北轨我呢除了准备了一份礼物外还发挥自己的专业能力,为女朋友送上一点小惊喜,那就是今天的主题——如何实现用python自动发送一封爱意满满的邮件

拒绝造轮子当你遇到一个问题的时候第一反应一定不要是自己想办法解决,一定要问度娘!!!!所以当我遇到脑海之中产生给小苏一个特别的礼物的想法的时候,我第一时间询问了度娘的意见,结果是“满载而归”,度娘并没有给我一个满意的答案(轮子),这时我把目光投向了github,在github中我找到了腹黑前辈的一个项目名叫love_mail。在我看完这个项目的readme之后我发现这个项目不就是我梦中的那个它嘛😍感谢腹黑哥哥

旧轮子介绍 在我找到这个程序之后第一时间对程序进行了测试,程序的逻辑并不难理解,首先开头除去必要模块之外,就是下面的配置信息,依次填好

在配置完基本信息后是六个定义函数,分别用来计算纪念日天数(get_day())、获取天气信息(get_weathertip())、获取彩虹屁(get_chp())和理出获取到的最近三天的天气信息(get_weather())、 ...

upload-labs通关笔记

本篇文章仅仅记录通关技巧以及文件上传姿势,具体过程以及相关基础概念就不详细叙述

环境:upload-labs(建议用集成环境压缩包或者是docker搭建,手工搭建部分pass可能无法通关)

工具:burpsuite 2022.3.2

Pass-01 JS绕过源码

12345678910111213141516function checkFile() { var file = document.getElementsByName('upload_file')[0].value; if (file == null || file == "") { alert("请选择要上传的文件!"); return false; } //定义允许上传的文件类型 var allow_ext = ".jpg|.png|.gif"; //提取上传文件的类型 var ext_name = file.substring(file. ...

基于STM32的蓝牙小车

寒假在家除了在高数和英语的海洋里畅(yan)游(mo).之外也没什么其他事情,看到早已经退休甚至失去一个轮胎的遥控小车,我的双手再也忍不住了,就成功的把他大卸八块,然后检查一番除了马达和三个轮胎其他的都报废了,正好我在酷安收藏过制作小车的文章,于是就有了今天的这篇文章🎫 所需文件链接我依旧会放在文章最后

本文是基于酷安大佬[不妨大胆一点](http://www.coolapk.com/u/639101) 的文章而来。

小车原材料

小车框架(报废小车)

STM32F103C8T6核心板(买国产就行完全够用)

蓝牙模块HC-05

L8110S电机驱动模块

USB转TTL (CH340G模块)

洞洞板(可用可不用)

杜邦线

电烙铁,锡焊(因为我是第一次接触电焊所以直接拼多多找便宜)

原理图,小车接线图

这里直接放酷安大佬的图,注意STM32与L9110S的正负极为一一对应关系,图中有误

图中绿线的正负极接反了

手机APP发送信号到蓝牙模块HC05,HC05通过RXD、TXD引脚与STM32的A9(TXD)、A10(RXD)通信,STM32通过B5、B6,B ...

esp8266制作外星人时钟

这几天刷酷安看到有大佬通过esp8266模块加1.3寸TFT屏幕做成的外星人时钟,瞬间感觉心动不已,于是立马淘宝下单采购原材料。(一块ESP8266开发板+USB数据线+母对母的杜邦线,一块1.3寸TFT屏幕,像我一样的小白建议买带针脚的。) ; 所需文件链接我会放在文章最后

外星人时钟制作

材料准备完毕后,通过杜邦线将屏幕与开发板之间进行连接

左边为屏幕引脚,右边为开发板引脚,3v和g千万不能接反。

12345678屏幕 ESP8266-12F GND<----->GVCC<----->3VSCL<----->D5SDA<----->D7RES<----->D0DC <----->D6BLK<----->3V

连接完成后通过USB线将开发板与电脑连接,安装Arduino软件并将8266与CH340的串口驱动打上,将“库“文件夹中的文件全部复制到Arduino安装目录下的libraries目录中。

在文件夹clockV101中用Arduino打开clockV101的Ardui ...

sword战队选拔赛部分WP

前两天参加lsword团队的选拔赛,非常意外的将web题全部AK,也十分荣幸的加入了sword团队可以和大佬们一起交流进步,也在博客记录一下比赛中做出来的几道题目

平台ID:北轨

签到

将签到.exe文件放入IDA中得到flag

社会主义核心价值观

百度搜素社会主义核心价值观解密

Easy_rsa

下载得到cry200无后缀名文件,放入010查看文件头为504B0304,可以判断为zip文件,将文件作为zip文件解压得到key.pem和cipher.bin

使用openssl对key.pem进行解密

得到modulus和exponent

在网站上http://factordb.com/将modulus分解为p和q

最后使用rsa解密脚本解密

1234567891011121314import gmpy2from Crypto.PublicKey import RSAn = 0x62D3D61C92452630147E89670FFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFF ...

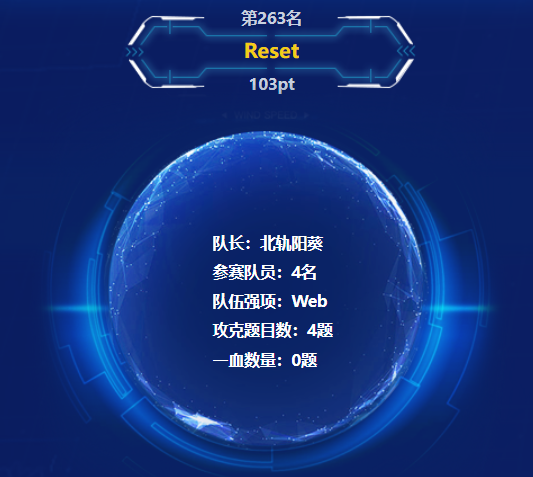

第二届newctf部分WP

上周带学弟参加了一个民间比赛,本来比赛介绍是“萌新“赛,我就准备让学弟试试手,结果呀我就 不该相信CTF的萌新字眼,学弟看到题目一脸懵逼,于是我也注册账号参加比赛,结果看到题目确实是非常”萌新“,让我自己都感觉自己还是一个萌新,明明是萌新赛结果大佬云集,肝到最后才一百多名,虽然群主说本次比赛有一千多人参加,一百多名属于前列了,但还是感觉自己是一个小菜鸡(PS:如果自己做题快的话,可能我就有贴纸了😢),下面小菜鸡就把做出的题目的WP写下来记录一下吧!

Crypto

签到题下载flag.txt,打开看到下列字符,%3D换成=,就可以很简单看出这是一串base64字符

1NTQ1NjcwNTg1MjMwNGU2MTRkN2E0ZTUwNTQ2YzU2NTg1NDdhNGU1NDRlMzAzNTQ3NTc0NTU5MzI0ZTQ2NTI0YjU0NTQ1NjU2NTM0NTZiMzM1MzU0MzAzZA%3D%3D

将base64解密,是一串十六进制字符串,将十六进制转换为ascii码之后

15456705852304e614d7a4e50546c5658547a4e5 ...

一个闪闪发光的Linux to go诞生记

在经历了网管软件的洗礼之后,我发现windows下面还是少装一些软件比较好,因为重装系统之后再配置环境真的好麻烦!!!(ps:这也是我这么就不更新博客的一个理由把)于是我萌生了制作一个linux to go的想法,但是想法美好现实却是十分悲惨,整个过程可以说是经历了重重困难,但是正所谓“只要思想不滑坡,办法总比困难多;”于是这么久没有更新的博客终于在我的ubuntu重新焕发了生机

在移动硬盘中安装linux to go

通常进行linux系统安装有两种方法,第一种是制作启动U盘,然后进入U盘系统,分好分区进行安装,还有就是第二种方法借助虚拟机软件将ubuntu安装程序,安装在虚拟机上再将移动硬盘插入虚拟机,(注意,移动硬盘一般为USB3.0,所以已经要将虚拟机设置为USB3.0否则会无法读取硬盘)

安装步骤这里就不详细描述了,进入ubuntu live之后的安装系统步骤,参考虚拟机安装系统,需要注意的是系统分区这一步骤,如果你的移动硬盘除了安装ubuntu之外还想继续当作存储介质使用,就需要将硬盘的后半部分划分为NTFS分区,前面空余部分不在windows下进行分区,在虚拟机上 ...

PHP中的反序列化

序列化及反序列化的考点为CTF中常见的代码审计知识点和考点,在学习完360网络安全大学的课程后,在这里做一些学习的重点和笔记,本文从序列化和反序列化的定义以及为什么要用到序列化这种传递方法,到PHP中常见的魔术函数,常见的反序列化漏洞

什么是序列化

序列化其实就是将数据转化成一种可逆的数据结构,自然,逆向的过程就叫做反序列化。

这里借用Y4大佬的一个比喻,来通俗的说一下序列化及反序列化的过程

比如:现在我们都会在淘宝上买桌子,桌子这种很不规则的东西,该怎么从一个城市运输到另一个城市,这时候一般都会把它拆掉成板子,再装到箱子里面,就可以快递寄出去了,这个过程就类似我们的序列化的过程(把数据转化为可以存储或者传输的形式)。当买家收到货后,就需要自己把这些板子组装成桌子的样子,这个过程就像反序列的过程(转化成当初的数据对象)。

php的反序列化主要用到serialize和unserialize这两个函数

serialize 将对象格式化成有序的字符串

unserialize 将字符串还原成原来的对象

序列化的目的是方便数据的传输和存储,在PHP中,序列化和反序列化一般用做缓存,比如 ...